Эксперты предупреждают: исходники червя Ragebot попали в свободный доступ

❤ 540 , Категория: Новости, ⚑ 16 Янв 2017гСпециалисты компании «Доктор Веб» изучили червя BackDoor.Ragebot.45 (далее Ragebot), который инфицирует RAR-архивы, удаляет другие опасные приложения и использует для своего распространения систему удаленного доступа VNC.

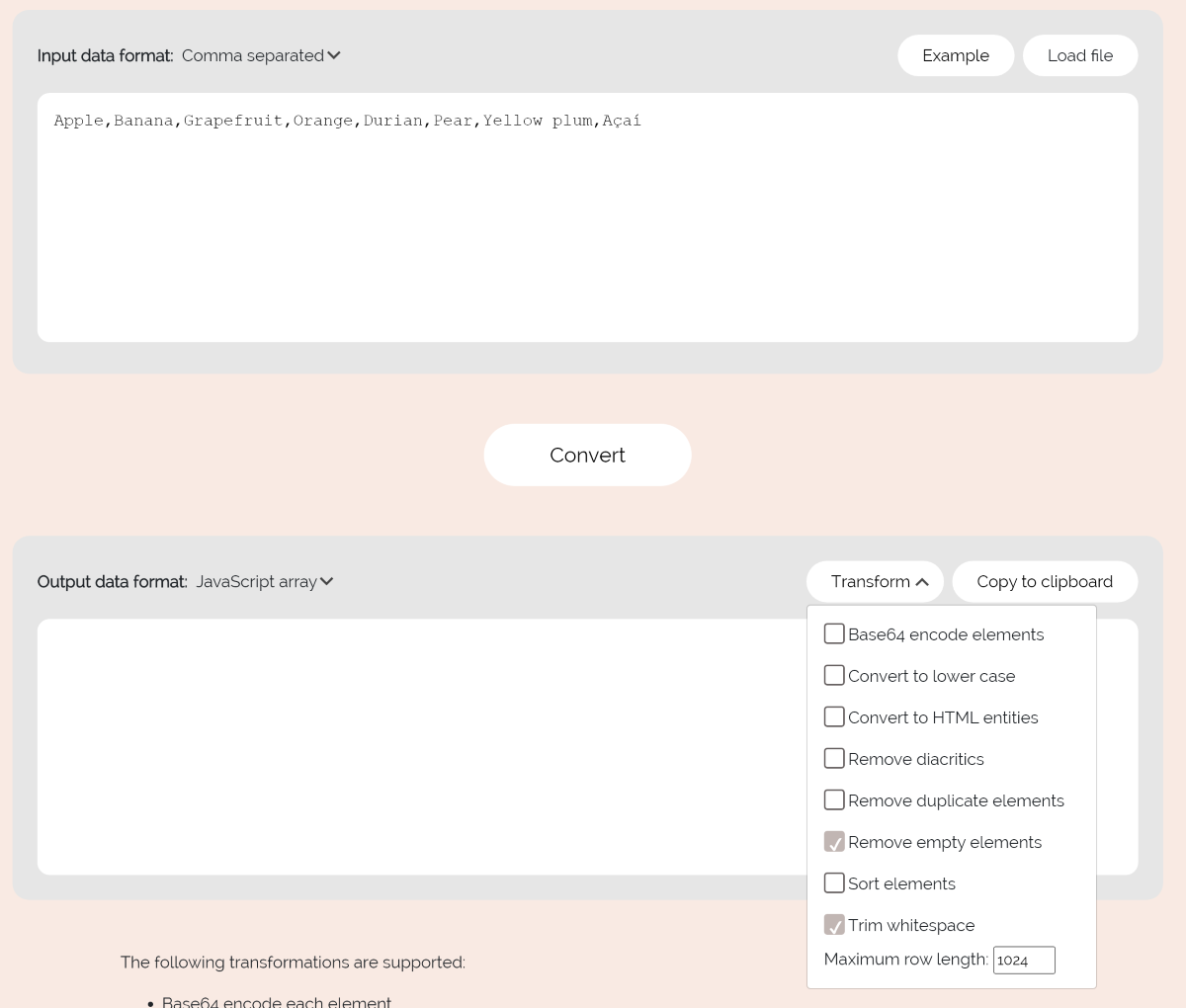

Заразив компьютер под управлением Windows, Ragebot запускает на нем FTP-сервер, посредством которого скачивает свою копию. Затем он сканирует доступные подсети в поисках узлов с открытым портом 5900, который используется для организации соединения при помощи Virtual Network Computing (VNC). Обнаружив такую машину, червь пытается получить к ней несанкционированный доступ, используя обычный брутфорс по словарю.

Если взлом удался, Ragebot устанавливает VNC-соединение и отправляет сигналы нажатия клавиш, с помощью которых запускает интерпретатор команд CMD и выполняет в нем код для загрузки по протоколу FTP собственной копии. Так малварь распространяется автоматически.

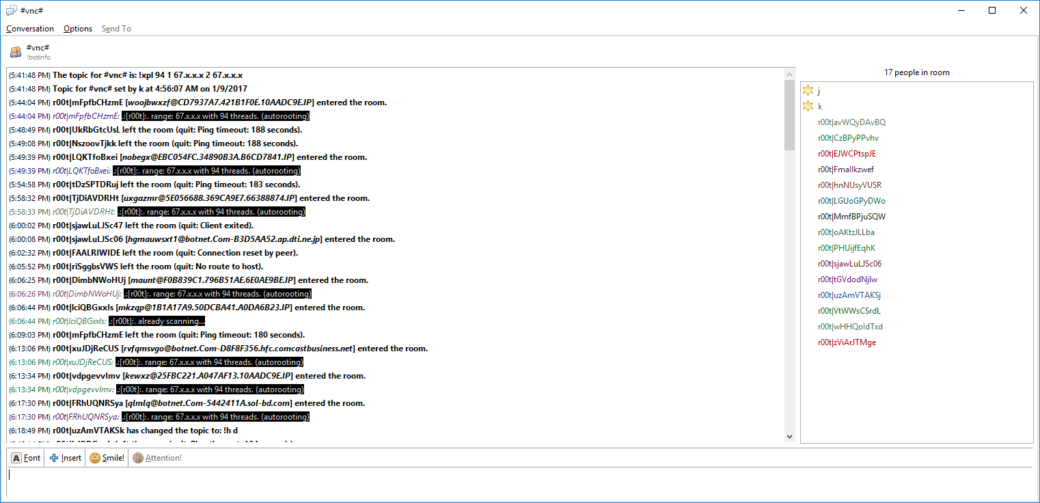

Команды от своих операторов вредонос получает посредством протокола для обмена текстовыми сообщениями IRC (Internet Relay Chat). Для этого он подключается к чат-каналу, где злоумышленники отдают троянцу управляющие директивы.

Однако Ragebot не только распространяется через VNC. Еще одна функция малвари — поиск и заражение RAR-архивов на съемных носителях. Обнаружив RAR-архив, червь помещает в него свою копию с именем setup.exe, installer.exe, self-installer.exe или self-extractor.exe. Для успешного заражения компьютера пользователь должен сам запустить извлеченный из архива исполняемый файл.

Также вредонос копирует себя в папку ICQ-клиента (если таковой имеется) и ряда программ, предназначенных для установки P2P-соединений. Получив от операторов соответствующую команду, Ragebot может поискать в системе другую малварь, и если таковая найдется, завершить процессы и удалить исполняемые файлы «конкурентов». Червь располагает специальными «белыми списками», содержащими имена файлов (в основном системных файлов Windows), которые он игнорирует, позволяя им работать на инфицированной машине.

Ragebot – малварь не новая, однако, по данным «Доктор Веб», образцы одной из старых версий червя некоторое время назад попали в свободный доступ. Теперь исследователи предупреждают, что из-за этого вредонос, скорее всего, будет активно распространяться и в дальнейшем.

Фото: Depositphotos