«Хакер» 2017-01-19 11:00:44

❤ 470 , Категория: Новости, ⚑ 19 Янв 2017гСпециалисты компании Forcepoint Security Lab сообщают, что известная хакерская группировка Carbanak (она же Anunak) использует сервисы Google в качестве инфраструктуры для своих управляющих серверов.

Группировка Carbanak и ее одноименная малварь известны экспертам уже несколько лет. Еще весной 2014 года «Лаборатория Касперского» была вовлечена в криминалистическое расследование: банкоматы одного из банков выдавали деньги без физического взаимодействия получателя с банкоматом. Позже, уже в 2015 году, из отчета исследователей весь мир узнал о существовании Carbanak и методах ее работы. Тогда эксперты сообщали, что хакерам удалось похитить более миллиарда долларов у банков по всему миру.

С тех пор за деятельностью Carbanak пристально наблюдают многие специалисты, и компания Forcepoint Security Lab не является исключением. Свежий отчет Forcepoint гласит, что малварь Carbanak стала использовать сервисы Google (Google Apps Script, Google Sheets и Google Forms) в качестве основы для своей C&C-инфраструктуры.

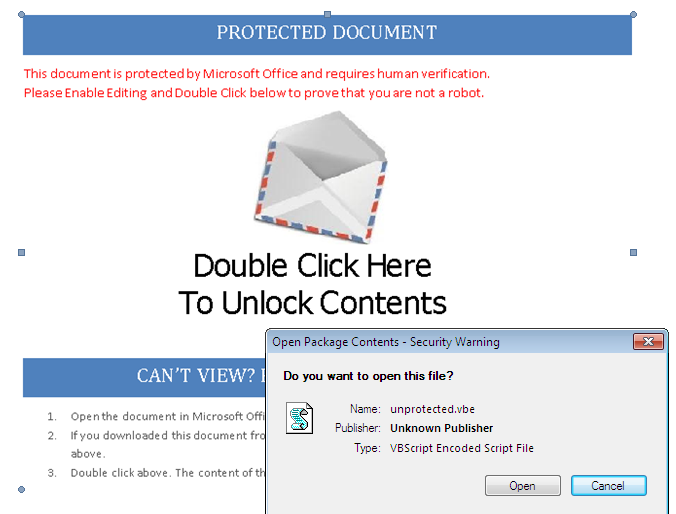

Как правило малварь Carbanak распространяется посредством вредоносных документов и недавняя кампания, изученная экспертами, начинается так же: жертва получает RTF-файл, который содержит встроенный OLE-объект с VBScript. Как только пользователь открывает такой документ и кликает на OLE-объект, появляется диалоговое окно для запуска unprotected.vbe. Если жертва соглашается, на ее машину устанавливается малварь.

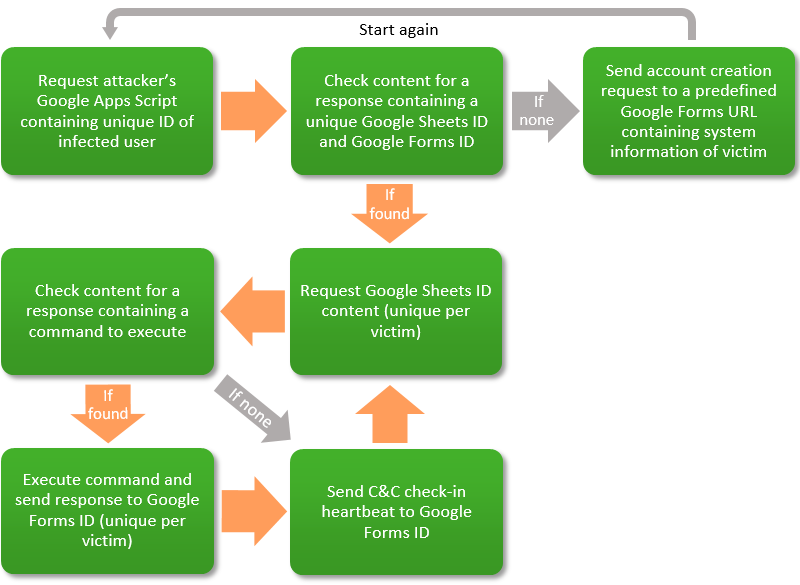

Если на первый взгляд все выглядит вполне обычно, то дальше начинается интересное. Заразив очередной ПК, предыдущие версии Carbanak связались бы веб-сервером, ожидая команд, а также загрузили бы похищенную у жертвы информацию на другой веб-сервер или FTP. Однако версия, обнаруженная Forcepoint, действует иначе. Вредонос присваивает каждой жертве уникальный ID, а затем пингует Google Apps Script, сообщая при этом ID пострадавшего. Google Apps Script предоставляет вредоносуURL Google Spreadsheet и Google Forms, которые нужно использовать для данной жертвы. В Google Spreadsheet хранится конфигурация и команды, которые малварь должна выполнить, а Google Forms используется для выгрузки украденных у пользователя данных.

Специалисты Forcepoint сообщают, что уже работают совместно с Google над прекращением операций Carbanak.

«Операторы Carbanak продолжают искать новые техники для достижения максимальной скрытности, что позволяет им избегать обнаружения. Использование Google в качестве независимого C&C-канала, пожалуй, куда более действенно, чем использование свежесозданных доменов или доменов без репутации», — пишут исследователи.

- Обнаружены новые веские доказательства наличия воды на Марсе

- Одноплатный ПК Raspberry Pi стал еще мощнее (3 фото)

- Южнокорейские ученые превратили лейкоциты в микророботов для борьбы с раком

- Строительство архипелага искусственных островов планируют начать в 2019 году

- Исследования показывают, как космос влияет на человеческий организм